Dalam era digital yang makin maju, keamanan informasi dan data telah menjadi faktor kritis dalam berbagai aspek kehidupan kita. Penting bagi Anda untuk memiliki alat yang dapat menjamin privasi dan keamanan dalam transfer data serta akses jarak jauh. Salah satu solusi yang telah membuktikan dirinya sebagai pilar utama dalam pertahanan keamanan digital adalah SSH, yang merupakan kependekan dari Secure Shell.

Melalui artikel ini, Anda akan mempelajari dengan lebih mendalam tentang apa saja fungsi SSH, bagaimana protokolnya bekerja, serta kelebihan-kelebihan yang membuatnya tak tergantikan. Mari simak penjelasan lengkapnya di bawah ini!

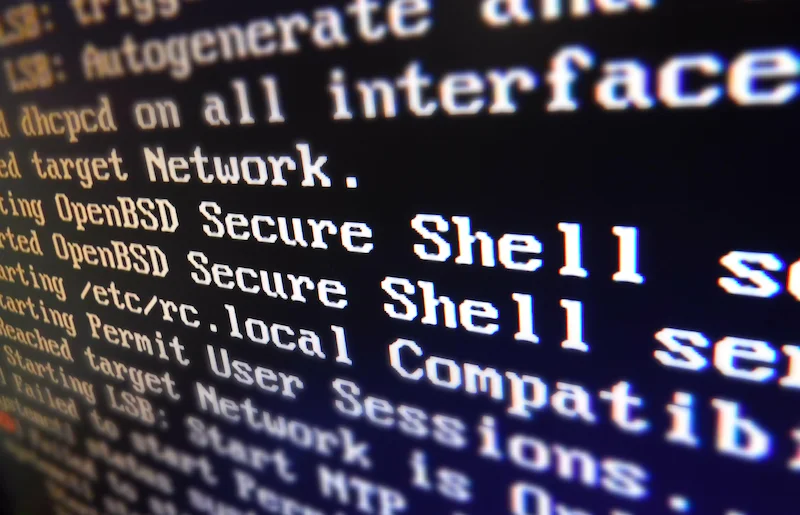

Apa Itu SSH?

Sebelum masuk ke dalam rincian tentang berbagai fungsi penting yang dimiliki oleh SSH, Anda perlu memahami terlebih dahulu konsep dasar dari SSH. Mudahnya, SSH (Secure Shell) adalah sebuah protokol kriptografi yang digunakan dalam dunia teknologi informasi untuk menjaga kerahasiaan dan integritas komunikasi serta transfer data antara perangkat yang terhubung dalam jaringan.

Dalam esensinya, SSH memainkan peran yang sangat krusial dalam menghadirkan lapisan keamanan yang kokoh dalam berbagai aspek aktivitas komputasi modern.

Baca juga: 13 Cara Menjaga Keamanan Jaringan Komputer dengan Efektif

Fungsi SSH

Dalam menjalankan operasi sehari-hari di dunia digital yang makin kompleks, SSH telah membuktikan dirinya sebagai alat yang sangat berharga dalam menjaga keamanan dan integritas data serta komunikasi. Mari kita telusuri berbagai fungsi penting yang diemban oleh SSH:

1. Mengamankan Koneksi Jaringan

Salah satu fungsi utama SSH adalah menjaga keamanan koneksi jaringan. Dalam lingkungan di mana peretasan dan ancaman keamanan digital makin canggih, SSH memberikan lapisan enkripsi yang kuat, sehingga mencegah data sensitif Anda dari potensi penyadapan atau manipulasi selama transmisi.

2. Mengelola Sistem

SSH memungkinkan para profesional TI untuk mengelola sistem dengan lebih efisien. Dengan akses jarak jauh yang aman, Anda dapat mengendalikan server atau perangkat lain dari lokasi mana pun, mengatur konfigurasi, dan menjalankan perintah penting tanpa harus berada di depan perangkat fisik.

3. Akses Jarak Jauh

Salah satu fungsi paling terkenal dari SSH adalah dapat memberikan akses jarak jauh yang aman. Dengan koneksi SSH yang dienkripsi, Anda dapat masuk ke perangkat atau server dari jarak jauh dengan tingkat keamanan yang tinggi, memungkinkan pekerjaan kolaboratif dan manajemen yang lebih efektif.

4. Transfer File

SSH tidak hanya dapat mengamankan koneksi, tetapi juga menyediakan cara aman untuk mentransfer file di antara perangkat. Dengan protokol seperti SFTP (Secure File Transfer Protocol) dan SCP (Secure Copy), Anda dapat mengunggah dan mengunduh file dengan enkripsi, menghindari risiko kebocoran data saat berbagi informasi.

5. Menghindari Akses yang Tidak Sah

Dalam lingkungan yang rentan terhadap serangan siber, SSH dapat membantu menghindari akses yang tidak sah. Autentikasi ganda yang diterapkan oleh SSH, baik pada tingkat klien maupun server, dapat memastikan bahwa hanya pihak yang sah saja yang dapat mengakses sistem maupun mendapatkan data atau informasi.

Baca juga: Jenis-jenis Enkripsi dan Perbedaan Cara Kerjanya

Protokol SSH

SSH memiliki beberapa varian protokol yang memainkan peran penting dalam menjaga keamanan dan efisiensi dalam transfer data serta akses jarak jauh. Mari kita eksplorasi lebih dalam tentang masing-masing varian protokol ini:

1. SSH-1

SSH-1, atau Secure Shell versi 1, adalah pendahulu dari protokol SSH yang pertama kali diperkenalkan. Meskipun dalam sejarahnya SSH-1 memainkan peran penting dalam membantu mengamankan komunikasi dan transfer data, tetapi seiring berjalannya waktu, kelemahan signifikan dalam desain keamanan SSH-1 mulai terungkap.

Salah satu kelemahan utama dari SSH-1 adalah terkait dengan algoritma kriptografi yang digunakan, yang rentan terhadap serangan kriptanalisis. Oleh karena itu, SSH-1 tidak lagi dianggap aman untuk digunakan dalam lingkungan yang membutuhkan tingkat keamanan yang tinggi. Penggunaan SSH-1 sekarang umumnya tidak direkomendasikan, dan sebaiknya beralih ke varian SSH yang lebih aman.

2. SSH-2

SSH-2 adalah pengembangan lebih lanjut dari protokol SSH yang mengatasi kelemahan yang ditemukan pada SSH-1. SSH-2 diperkenalkan dengan tujuan untuk memberikan tingkat keamanan yang lebih tinggi serta efisiensi yang lebih baik dalam transfer data dan akses jarak jauh dari versi pendahulunya.

Varian SSH-2 menggunakan algoritma kriptografi yang lebih kuat dan memiliki berbagai peningkatan dalam desain keamanan. SSH-2 telah menjadi standar industri yang diakui dalam keamanan komunikasi dan sering digunakan dalam berbagai aplikasi, mulai dari mengelola server hingga transfer file.

3. SFTP (Secure File Transfer Protocol)

SFTP, atau Secure File Transfer Protocol, adalah protokol yang memungkinkan transfer file yang aman melalui jaringan. Dalam perbandingan dengan protokol FTP yang konvensional, SFTP menawarkan lapisan enkripsi yang kuat, sehingga dapat memastikan bahwa data yang ditransfer tetap terlindungi dari ancaman peretasan atau penyadapan.

Umumnya, SFTP diimplementasikan sebagai subprotokol dari SSH, yang berarti transfer data melalui SFTP juga menggunakan koneksi yang dienkripsi oleh SSH. Hal tersebut dapat memberikan keamanan yang lebih tinggi daripada solusi transfer file yang hanya menggunakan SSH saja.

4. SCP (Secure Copy)

SCP, atau Secure Copy, adalah cara aman untuk mengirimkan dan menerima file antara perangkat melalui koneksi SSH. Protokol ini memungkinkan pengguna untuk dengan mudah menyalin file dari atau ke perangkat jarak jauh dengan tingkat keamanan yang tinggi. SCP tidak hanya menyediakan enkripsi selama transfer file, tetapi juga memungkinkan autentikasi ganda untuk memastikan bahwa koneksi yang dibuat adalah aman dan sah.

Kelebihan SSH

SSH, sebagai protokol kriptografi yang kuat, memiliki sejumlah kelebihan penting yang membuatnya menjadi pilihan utama dalam mengamankan komunikasi dan transfer data. Berikut ini adalah beberapa kelebihan utama dari SSH.

1. Keamanan yang Tak Tertandingi

Salah satu keunggulan paling mencolok dari SSH adalah tingkat keamanannya yang tak tertandingi. Dengan mengamankan transmisi data melalui enkripsi yang kuat, SSH memastikan bahwa informasi sensitif Anda tetap terlindungi dari ancaman peretasan dan penyadapan di dunia siber yang penuh risiko.

2. Enkripsi yang Kuat

SSH menggunakan algoritma kriptografi yang andal untuk mengenkripsi data selama komunikasi dan transfer. Hal ini memastikan bahwa bahkan jika data tersebut direbut atau diretas oleh pihak yang tidak berwenang, mereka tidak akan dapat membacanya tanpa kunci dekripsi yang tepat.

3. Autentikasi Ganda

Setiap protokol SSH akan menerapkan sistem autentikasi ganda, yang mana dapat memastikan bahwa koneksi yang dibuat adalah sah dan aman. Autentikasi ini melibatkan proses verifikasi baik di sisi klien maupun server, sehingga mengurangi risiko akses yang tidak sah.

4. Tunneling Aman

Fungsi tunneling SSH memungkinkan Anda untuk mengalihkan lalu lintas data melalui koneksi SSH yang aman. Hal ini dapat membantu Anda mengakses layanan di dalam jaringan pribadi atau melintasi firewall tanpa mengorbankan keamanan.

5. Fleksibilitas dalam Manajemen

SSH memberikan fleksibilitas dalam mengelola sistem dan server. Anda dapat menjalankan perintah, mengelola konfigurasi, dan bahkan mengatasi masalah tanpa harus berada di dekat perangkat fisik, sehingga menghemat waktu dan sumber daya.

Dalam dunia digital yang makin kompleks dan berubah dengan cepat, keamanan dan efisiensi dalam mengelola data dan infrastruktur bisnis merupakan hal yang sangat penting. SSH (Secure Shell) telah membuktikan dirinya sebagai solusi yang tak tergantikan dalam mengamankan komunikasi dan transfer data, serta memberikan akses jarak jauh yang aman dan efisien.

Namun, keamanan dan akses jarak jauh saja tidak cukup. Untuk mengoptimalkan operasi bisnis Anda dan memanfaatkan potensi penuh komputasi awan, Anda dapat menggunakan Deka Flexi (FX2) – solusi Cloud Hosting inovatif dan fleksibel dari Lintasarta Cloudeka. Deka Flexi (FX2) tidak hanya mengamankan data Anda, tetapi juga memberikan fleksibilitas dalam mengelola sumber daya komputasi, penyimpanan, dan jaringan.

Dengan Deka Flexi (FX2), Anda dapat merancang lingkungan komputasi awan yang sesuai dengan kebutuhan bisnis Anda, tanpa harus memiliki infrastruktur fisik sendiri. Dibangun di atas teknologi Red Hat yang andal, Deka Flexi (FX2) menjamin kinerja dan keamanan yang tinggi. Melalui model harga berbasis penggunaan, Anda dapat mengoptimalkan anggaran dan sumber daya Anda dengan mudah.

Deka Flexi (FX2) memberikan kebebasan bagi bisnis Anda untuk fokus pada kompetensi inti, sementara kami akan mengelola infrastruktur TI yang kuat dan aman. Dengan skalabilitas yang tak terbatas, efisiensi biaya, dan fitur-fitur canggih, Deka Flexi (FX2) mendorong transformasi dan membantu bisnis Anda mencapai tingkat kesuksesan yang baru. Temukan lebih banyak tentang Deka Flexi (FX2) dan bagaimana kami dapat membantu Anda meraih keunggulan di era digital ini dengan menghubungi kami di sini!

Frequently Asked Questions (FAQ)

Bagaimana Cara Kerja SSH?

Cara kerja SSH (Secure Shell) dapat dijelaskan dalam beberapa langkah sederhana:

- Permintaan Koneksi: SSH dimulai ketika komputer pengguna (SSH client) mencoba terhubung ke komputer jarak jauh (SSH server). Pengguna biasanya menggunakan perangkat lunak SSH seperti terminal atau aplikasi SSH.

- Verifikasi Server: SSH server mengirimkan kunci publiknya (public key) atau private key ke SSH client saat permintaan koneksi pertama kali. SSH client menggunakan kunci ini untuk memverifikasi apakah server yang dikunjungi adalah yang seharusnya. Jika kunci tidak cocok, koneksi tidak akan terjadi, sehingga mencegah serangan oleh server palsu.

- Verifikasi Pengguna: Setelah server divalidasi, SSH server meminta pengguna untuk memasukkan informasi otentikasi, seperti nama pengguna dan kata sandi. Beberapa konfigurasi menggunakan otentikasi berbasis kunci SSH daripada kata sandi untuk meningkatkan keamanan.

- Enkripsi Koneksi: Setelah otentikasi berhasil, SSH mengatur koneksi aman antara komputer pengguna dan server. Ini mencakup penggunaan enkripsi dengan algoritma enkripsi simetris dan hashing untuk melindungi data yang dikirimkan melalui jaringan.

- Sesi Interaktif: Setelah koneksi aman dibuat, pengguna dapat berinteraksi dengan server seperti biasa. Ini berarti Anda dapat menjalankan perintah di server, mengirim dan menerima data dengan aman.

- Pemutusan Koneksi: Saat pengguna selesai menggunakan SSH, mereka dapat mengakhiri sesi dengan menutup koneksi atau keluar dari sesi. Setelah itu, koneksi aman dihentikan.

SSH memberikan lapisan keamanan yang kuat selama seluruh proses ini, memastikan bahwa data sensitif Anda tidak dapat diakses oleh pihak yang tidak berwenang selama koneksi.